如何获得对云中数据安全的自信

公共云向寻求竞争优势的企业提供了许多好处。成本节省、弹性和可伸缩性促使更多企业采用公共云。最近的一份 Gartner 报告预测,公共云服务市场的价值到 2017 年将超过 2440 亿美元。

直到最近,公共云主要用于非任务关键型功能中,比如测试和开发。尽管存在一些在实际生产工作负载中使用公共云的成功案例(例如 Netflix 对 Amazon Web Services 的使用),但由于安全性和合规性担忧,大多数企业仍对委托其敏感数据和任务关键型功能保持谨慎。

安全性和合规性担忧属于法律问题。但是,我们发现这些担忧从某种程度上讲是由于缺乏与云安全相关的明确性和最佳实践而造成的。这并不奇怪,因为存在不同的云计算模型,每种模型有不同的预期和需求。而且不是所有云服务提供商都是以相同方式创建的。一些提供商最初主要专注于可伸缩性、易用性和可访问性,然后才开始关注安全性。另一方面,其他提供商一开始就拥有内置的安全性和战略优势。

在本文中,我们将了解公共云中的数据安全,并讨论以下内容:

如今的云服务提供商所提供的云计算模型

云安全

云计算模型

对云安全的讨论需要理解云计算模型,因为每种模型具有不同的预期和需求。在其专门刊物 SP 800-145 中,美国国家标准与技术研究院 (NIST) 定义了 3 种云计算模型,如下所示:

软件即服务 (SaaS)

使用者使用提供商在云基础架构上运行的应用程序。各种客户设备可以通过一个瘦客户端接口访问应用程序,比如 Web 浏览器(例如基于 Web 的电子邮件)或程序接口。使用者不用管理或控制底层云基础架构,包括网络、服务器、操作系统、存储,甚至是各个应用程序功能,这方面的一个例外可能是需要执行特定于用户的有限的应用程序配置设置。SaaS 提供商示例包括 Salesforce.com 和 Google。

平台即服务 (PaaS)

使用者可以在云基础架构上部署使用者创建的应用程序,或者所获取的使用提供商支持的编程语言、库、服务和工具创建的应用程序。使用者不用管理或控制底层云基础架构,包括网络、服务器、操作系统或存储,但能够控制部署的应用程序和应用程序托管环境的可能的配置设置。PaaS 提供商示例包括 IBM Bluemix™ 和 Microsoft® Windows® Azure。

基础架构即服务 (IaaS)

使用者拥有在他们部署和运行软件的地方配备处理、存储、网络和其他基础计算资源的能力,包括操作系统和应用程序。使用者不用管理和控制底层云基础架构,但能够控制操作系统、存储、部署的应用程序,并可能有限地控制少数网络组件(例如主机防火墙)。IaaS 提供商示例包括 IBM SoftLayer 和 Amazon Web Services (AWS)。

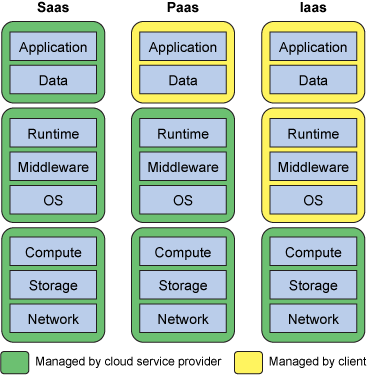

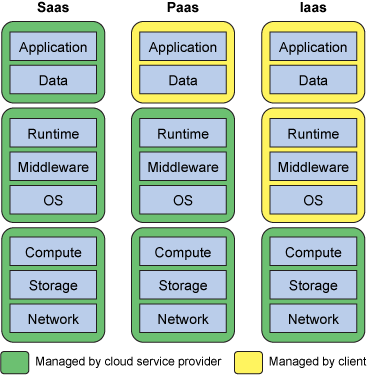

图 1 显示了 3 个云计算模型中云服务提供商管理的内容和客户管理的内容。

揭示云安全

采用任何云计算模型,都需要考虑 3 个安全领域的问题:

身份,包含用户识别、访问管理和授权。

保护,涉及基础架构、数据和应用程序的保护和可用性。

洞察,指获取用户活动、威胁智能和合规性的洞察。

客户安全目标

客户的主要安全目标通常反映了他们在采用云时的职责。表 1 总结了每种云计算模型的这些目标,提供了满足这些目标所需的安全功能的示例。

共享安全责任

对于云安全,要认识到的最重要的一点是,部署在公共云上的任何客户工作负载的总体责任在客户与云服务提供商之间共享。在将工作负载迁移到公共云之前,理解安全职责的划分对客户非常重要。云服务需要提供商展示认证和审计报告,确认其安全责任共享情况,这对客户同样至关重要。

云服务提供商的职责

云服务提供商的职责首先是物理和环境安全。毕竟,云服务提供商操作着一组数据中心。要考虑的重要方面包括员工的物理访问、火灾检测和控制、电力连续性、服务器和其他硬件设备的气候和温度控制,以及解除配置的存储设备的数据清理。图 2 展示了典型的云服务提供商的安全职责。

下一个级别的职责是网络安全,包括防火墙和其他网络安全设备,用来监视和控制网络的外部边界上和网络内的战略性内部边界上的通信。这意味着防御传统的网络安全问题,比如分布式拒绝服务 (DDoS) 攻击、未授权的端口扫描、数据包嗅探和 IP 欺骗。网络安全还包含保护客户组织与云服务提供商之间的数据传输。示例包括将数据上传到对象存储,比如 IBM SoftLayer 上的 SWIFT 或 AWS Simple Storage Service (S3)。在这种情况下,通常使用安全套接字层 (SSL) 来防止窃听和篡改。

更高级别的责任依赖于客户采用的云计算模型。例如,如果客户采用 IaaS 模型,那么云服务提供商的职责将止于虚拟机管理程序级别。以下是两个领先的公共云提供商所采用的模型:SoftLayer 和 AWS。如果客户采用 PaaS 模型,那么云服务提供商的职责将延伸到额外的安全领域,比如身份和访问管理、数据安全,以及漏洞管理。如果客户采用 SaaS 模型,那么云服务提供商的职责将进一步扩展,包含应用程序漏洞测试和修补。

要说服客户放心地采用云服务,云服务提供商必须获得安全认证,并分享证明其云服务的安全性的审计报告。基本上讲,云服务提供商必须证明,云 IT 基础架构是使用安全最佳实践和行业标准而设计和管理的。证明这一点的最佳方式是通过认证,比如 ISO 27001、联邦信息安全管理法案 (FISMA)、联邦风险和授权管理项目 (FedRamp)、支付卡行业数据安全标准 (PCI DSS)、SOC、云安全联盟 (CSA)、服务组织控制报告 (SOC2, SOC3) 和安全港协议。SoftLayer 和 AWS 分别在 SoftLayer Cloud Security 和 AWS Security Center 上发布了其安全声明。

客户的职责

客户的首要职责是理解他们打算迁移到云的工作负载的风险概况并鉴定其资格。选择将证明其云服务的设计和管理与安全最佳实践和行业标准一致的云服务提供商时,需要执行尽职调查。这包括有关 IT 基础架构的高可用性和客户数据将实际存储的位置的咨询。例如,如果客户的数据不得离开某个地理位置,或者不得位于某个特定的地理位置,那么客户必须获得将根据其地理要求来存储数据的保证。

客户应考虑通过执行技术控制来满足安全、隐式和合规性需求的职责。这些职责从云服务提供商的职责结束的地方开始。它们也依赖于使用的云服务模型。例如,如果客户采用 IaaS 模型,那么他们需要全面负责他们部署在所配备的基础架构上的任何功能。这包括管理用户对工作负载和系统管理职责的访问;保护工作负载,比如操作系统加固、数据库加固、存储加密和主机防火墙;监视和合规性报告。另一方面,如果客户采用 PaaS 模型,则需要确保他构建的应用程序是安全的。这包括管理用户对应用程序的访问,应用程序安全测试和数据加密,以及监视和合规性报告。如果客户采用了 SaaS 模型,那么客户的职责将包括管理用户对 SaaS 应用程序的访问、数据令牌化,以及监视和合规性。

为了满足安全、隐私和合规性需求,客户可以采用他们引入云中的技术控制,他们也可以使用来自云的服务。例如,使用 IaaS 模型的客户可选择使用 IP 表或利用云服务提供商所提供的解决方案(比如 AWS 上的安全组概念),加固一个部署在所配备的基础架构上的 Linux® 操作系统。类似地,客户可选择带来并部署一个虚拟设备,以便保护部署在配备的基础架构上的数据库。另一个示例是 PaaS 客户利用来自云的应用程序安全扫描服务,扫描应用程序中的安全漏洞。

结束语

本教程探讨了您需要知道的云安全知识,让您可以放心地采用云。客户需要理解他们打算迁移到云的工作负载的风险概况并鉴定其资格。认识到云安全是云服务提供商与客户之间的共同责任也非常重要。在将工作负载迁移到公共云之前,客户必须理解安全职责的划分对客户至关重要。

不是所有云服务提供商都是以相同方式创建的。选择能证明其云服务的设计和管理与安全最佳实践和行业标准一致的云服务提供商,这对客户至关重要。

通过遵循这里的建议,以及协商满意的服务水平协议 (SLA),客户可实现相当于或优于他们在现场实现的安全性的数据安全。例如,与大多数客户在现场的操作相比,领先的云服务提供商对其基础架构的管理具有 更高的自动化水平。自动化最小化了由于手动干预而导致的错误配置风险。统计表明,超过 60% 的安全破坏是因为错误配置而导致的。作为一条基本的安全原则,可用性是另一个示例。小企业可能无法提供多个地理上分散的灾难恢复 (DR) 站点。借助正确的云服务提供商,小型企业可以拥有实现业务连续性的更好机会。

领先的云服务提供商实现了连续安全监视,而许多客户并未在现场实现此功能。连续安全监视提供了威胁可视性,可以预防漏洞由于发现延迟而带来重大风险。有了正确的云服务提供商,所有规模的客户都可以从连续安全监视受益。

直到最近,公共云主要用于非任务关键型功能中,比如测试和开发。尽管存在一些在实际生产工作负载中使用公共云的成功案例(例如 Netflix 对 Amazon Web Services 的使用),但由于安全性和合规性担忧,大多数企业仍对委托其敏感数据和任务关键型功能保持谨慎。

安全性和合规性担忧属于法律问题。但是,我们发现这些担忧从某种程度上讲是由于缺乏与云安全相关的明确性和最佳实践而造成的。这并不奇怪,因为存在不同的云计算模型,每种模型有不同的预期和需求。而且不是所有云服务提供商都是以相同方式创建的。一些提供商最初主要专注于可伸缩性、易用性和可访问性,然后才开始关注安全性。另一方面,其他提供商一开始就拥有内置的安全性和战略优势。

在本文中,我们将了解公共云中的数据安全,并讨论以下内容:

如今的云服务提供商所提供的云计算模型

云安全

云计算模型

对云安全的讨论需要理解云计算模型,因为每种模型具有不同的预期和需求。在其专门刊物 SP 800-145 中,美国国家标准与技术研究院 (NIST) 定义了 3 种云计算模型,如下所示:

软件即服务 (SaaS)

使用者使用提供商在云基础架构上运行的应用程序。各种客户设备可以通过一个瘦客户端接口访问应用程序,比如 Web 浏览器(例如基于 Web 的电子邮件)或程序接口。使用者不用管理或控制底层云基础架构,包括网络、服务器、操作系统、存储,甚至是各个应用程序功能,这方面的一个例外可能是需要执行特定于用户的有限的应用程序配置设置。SaaS 提供商示例包括 Salesforce.com 和 Google。

平台即服务 (PaaS)

使用者可以在云基础架构上部署使用者创建的应用程序,或者所获取的使用提供商支持的编程语言、库、服务和工具创建的应用程序。使用者不用管理或控制底层云基础架构,包括网络、服务器、操作系统或存储,但能够控制部署的应用程序和应用程序托管环境的可能的配置设置。PaaS 提供商示例包括 IBM Bluemix™ 和 Microsoft® Windows® Azure。

基础架构即服务 (IaaS)

使用者拥有在他们部署和运行软件的地方配备处理、存储、网络和其他基础计算资源的能力,包括操作系统和应用程序。使用者不用管理和控制底层云基础架构,但能够控制操作系统、存储、部署的应用程序,并可能有限地控制少数网络组件(例如主机防火墙)。IaaS 提供商示例包括 IBM SoftLayer 和 Amazon Web Services (AWS)。

图 1 显示了 3 个云计算模型中云服务提供商管理的内容和客户管理的内容。

揭示云安全

采用任何云计算模型,都需要考虑 3 个安全领域的问题:

身份,包含用户识别、访问管理和授权。

保护,涉及基础架构、数据和应用程序的保护和可用性。

洞察,指获取用户活动、威胁智能和合规性的洞察。

客户安全目标

客户的主要安全目标通常反映了他们在采用云时的职责。表 1 总结了每种云计算模型的这些目标,提供了满足这些目标所需的安全功能的示例。

共享安全责任

对于云安全,要认识到的最重要的一点是,部署在公共云上的任何客户工作负载的总体责任在客户与云服务提供商之间共享。在将工作负载迁移到公共云之前,理解安全职责的划分对客户非常重要。云服务需要提供商展示认证和审计报告,确认其安全责任共享情况,这对客户同样至关重要。

云服务提供商的职责

云服务提供商的职责首先是物理和环境安全。毕竟,云服务提供商操作着一组数据中心。要考虑的重要方面包括员工的物理访问、火灾检测和控制、电力连续性、服务器和其他硬件设备的气候和温度控制,以及解除配置的存储设备的数据清理。图 2 展示了典型的云服务提供商的安全职责。

下一个级别的职责是网络安全,包括防火墙和其他网络安全设备,用来监视和控制网络的外部边界上和网络内的战略性内部边界上的通信。这意味着防御传统的网络安全问题,比如分布式拒绝服务 (DDoS) 攻击、未授权的端口扫描、数据包嗅探和 IP 欺骗。网络安全还包含保护客户组织与云服务提供商之间的数据传输。示例包括将数据上传到对象存储,比如 IBM SoftLayer 上的 SWIFT 或 AWS Simple Storage Service (S3)。在这种情况下,通常使用安全套接字层 (SSL) 来防止窃听和篡改。

更高级别的责任依赖于客户采用的云计算模型。例如,如果客户采用 IaaS 模型,那么云服务提供商的职责将止于虚拟机管理程序级别。以下是两个领先的公共云提供商所采用的模型:SoftLayer 和 AWS。如果客户采用 PaaS 模型,那么云服务提供商的职责将延伸到额外的安全领域,比如身份和访问管理、数据安全,以及漏洞管理。如果客户采用 SaaS 模型,那么云服务提供商的职责将进一步扩展,包含应用程序漏洞测试和修补。

要说服客户放心地采用云服务,云服务提供商必须获得安全认证,并分享证明其云服务的安全性的审计报告。基本上讲,云服务提供商必须证明,云 IT 基础架构是使用安全最佳实践和行业标准而设计和管理的。证明这一点的最佳方式是通过认证,比如 ISO 27001、联邦信息安全管理法案 (FISMA)、联邦风险和授权管理项目 (FedRamp)、支付卡行业数据安全标准 (PCI DSS)、SOC、云安全联盟 (CSA)、服务组织控制报告 (SOC2, SOC3) 和安全港协议。SoftLayer 和 AWS 分别在 SoftLayer Cloud Security 和 AWS Security Center 上发布了其安全声明。

客户的职责

客户的首要职责是理解他们打算迁移到云的工作负载的风险概况并鉴定其资格。选择将证明其云服务的设计和管理与安全最佳实践和行业标准一致的云服务提供商时,需要执行尽职调查。这包括有关 IT 基础架构的高可用性和客户数据将实际存储的位置的咨询。例如,如果客户的数据不得离开某个地理位置,或者不得位于某个特定的地理位置,那么客户必须获得将根据其地理要求来存储数据的保证。

客户应考虑通过执行技术控制来满足安全、隐式和合规性需求的职责。这些职责从云服务提供商的职责结束的地方开始。它们也依赖于使用的云服务模型。例如,如果客户采用 IaaS 模型,那么他们需要全面负责他们部署在所配备的基础架构上的任何功能。这包括管理用户对工作负载和系统管理职责的访问;保护工作负载,比如操作系统加固、数据库加固、存储加密和主机防火墙;监视和合规性报告。另一方面,如果客户采用 PaaS 模型,则需要确保他构建的应用程序是安全的。这包括管理用户对应用程序的访问,应用程序安全测试和数据加密,以及监视和合规性报告。如果客户采用了 SaaS 模型,那么客户的职责将包括管理用户对 SaaS 应用程序的访问、数据令牌化,以及监视和合规性。

为了满足安全、隐私和合规性需求,客户可以采用他们引入云中的技术控制,他们也可以使用来自云的服务。例如,使用 IaaS 模型的客户可选择使用 IP 表或利用云服务提供商所提供的解决方案(比如 AWS 上的安全组概念),加固一个部署在所配备的基础架构上的 Linux® 操作系统。类似地,客户可选择带来并部署一个虚拟设备,以便保护部署在配备的基础架构上的数据库。另一个示例是 PaaS 客户利用来自云的应用程序安全扫描服务,扫描应用程序中的安全漏洞。

结束语

本教程探讨了您需要知道的云安全知识,让您可以放心地采用云。客户需要理解他们打算迁移到云的工作负载的风险概况并鉴定其资格。认识到云安全是云服务提供商与客户之间的共同责任也非常重要。在将工作负载迁移到公共云之前,客户必须理解安全职责的划分对客户至关重要。

不是所有云服务提供商都是以相同方式创建的。选择能证明其云服务的设计和管理与安全最佳实践和行业标准一致的云服务提供商,这对客户至关重要。

通过遵循这里的建议,以及协商满意的服务水平协议 (SLA),客户可实现相当于或优于他们在现场实现的安全性的数据安全。例如,与大多数客户在现场的操作相比,领先的云服务提供商对其基础架构的管理具有 更高的自动化水平。自动化最小化了由于手动干预而导致的错误配置风险。统计表明,超过 60% 的安全破坏是因为错误配置而导致的。作为一条基本的安全原则,可用性是另一个示例。小企业可能无法提供多个地理上分散的灾难恢复 (DR) 站点。借助正确的云服务提供商,小型企业可以拥有实现业务连续性的更好机会。

领先的云服务提供商实现了连续安全监视,而许多客户并未在现场实现此功能。连续安全监视提供了威胁可视性,可以预防漏洞由于发现延迟而带来重大风险。有了正确的云服务提供商,所有规模的客户都可以从连续安全监视受益。

【声明】本文由网友自行发布(原文出处),转载目的在于传递更多信息,并不代表本网赞同其观点和对其真实性负责。如涉及作品内容、版权和其它问题,请及时与我们联系,我们将在第一时间删除内容!